ここ数年、企業ではクラウドサービスの利用が拡大している一方で、企業の機密情報を狙った不正アクセスやサイバー攻撃などの被害が増加しています。クラウドサービスの重要な情報を守るため、「アクセス制御」の必要性が高まっています。

この記事ではアクセス制御の概要と、それにより解決できる課題や導入方法について、情報セキュリティに詳しくない初心者の方にもわかりやすく解説します。

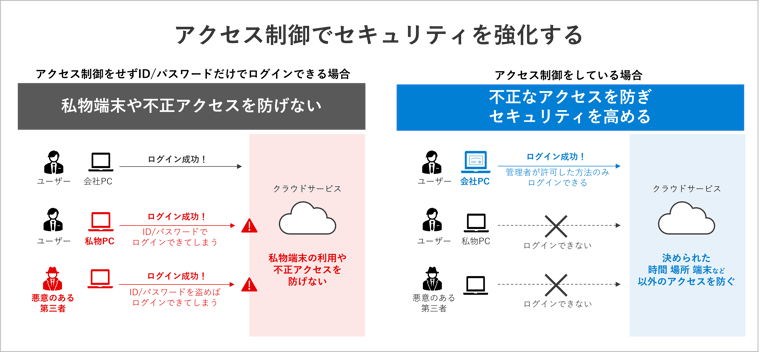

「アクセス制御」とは、クラウドサービスへのアクセスを制限することです。アクセスできる時間や場所、端末(PC、スマートフォンなど)を制限し、セキュリティを強化します。「アクセス制限」や「アクセスコントロール」と呼ばれることもあります。

私たちは普段の生活の中で、プライベートではSNSやECサイトなどのWebサービス、会社では勤怠管理システムやチャットツールなどのクラウドサービスを利用しています。これらのサービスにログインする際は、ID/パスワードなどによりユーザー本人であるかを確認(ユーザー認証)します。

プライベートで利用するサービスの多くは、時間や場所を問わず、ID/パスワードだけでログインできます。企業で利用するクラウドサービスでも同じようにID/パスワードだけで、いつでも、どこからでもアクセスできる状態では問題です。業務で利用するクラウドサービスではさまざまな機密情報を扱うため、あらゆるセキュリティリスクを想定した対策が必要です。

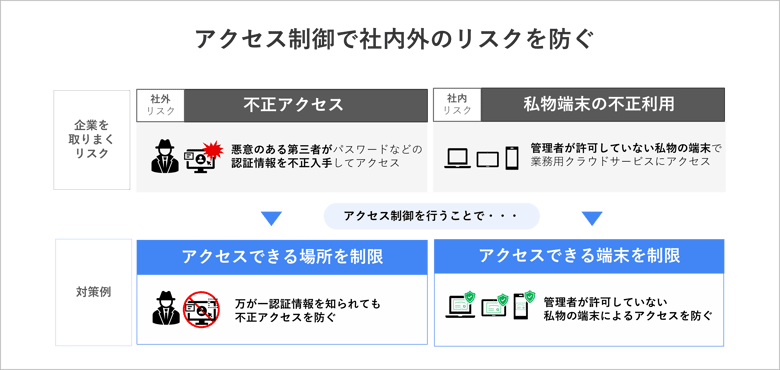

アクセス制御は、クラウドサービスにアクセスできるルールを決め、それ以外の方法によるアクセスを阻止します。時間や場所、パソコンやスマートフォン等の端末などを設定できます。例えば、顧客情報を管理しているサービスに、会社のパソコン以外からのアクセスを禁止することで、社外からの不正なアクセスを防ぎセキュリティを高めます。同時に、従業員の私物端末からのアクセスも防止し企業のガバナンスを強化できます。

企業のクラウドサービスでこのようなアクセス制御を行うには、アクセス制御の機能を持つ認証システム

(IDaaS)の導入が必要です。なお、利用中のサービスとの連携可否は導入するIDaaSによって異なるため事前に確認が必要です。

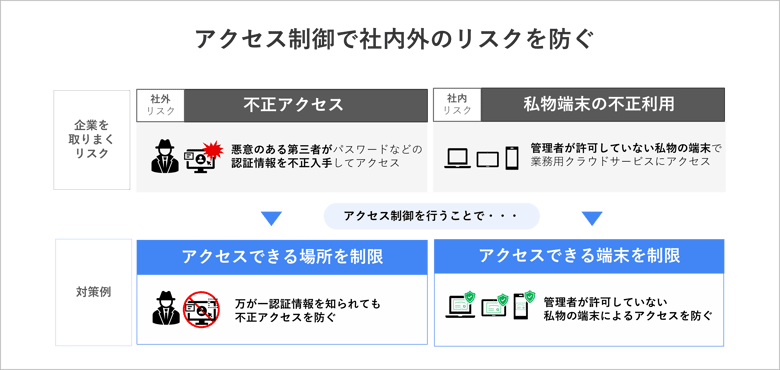

クラウドサービスの利用が拡大する一方で、悪意のある第三者による不正アクセスやサイバー攻撃などの被害も増え続けています。また、従業員が私物端末で業務用のクラウドサービスにアクセスしたことで情報漏洩が発生した事案もあり、企業の内外を問わずセキュリティリスクが深刻化しています。

「アクセス制御」は、そのような企業の内外に潜むセキュリティリスクへの効果的な対策のひとつです。ここでは、企業が直面するセキュリティの脅威と、その解決方法について解説します。

不正アクセスとは、ID/パスワードなどのログイン情報を不正に入手した第三者が、クラウドサービスや社内システムなどにアクセスすることです。警察庁の調査※では2024年の不正アクセスの被害件数は2021年に比べて3倍以上に増加しており、被害が深刻化しています。

企業における不正アクセスをはじめとしたサーバー攻撃の被害は、機密情報の漏洩や、システム停止による業務の中断に留まりません。これまで築き上げてきた顧客や取引先との信頼関係、ブランドイメージの失墜など、企業活動に大きな影響を及ぼす場合があります。

2022年に自動車部品製造を行う企業が不正アクセスされ操業停止したことで、主要取引先である大手自動車メーカーへの部品供給が困難となりました。その結果、自動車メーカーの製造もストップし、多大な被害を及ぼしました。そのような被害を防ぐためにも、不正アクセスへの対策が必要とされています。

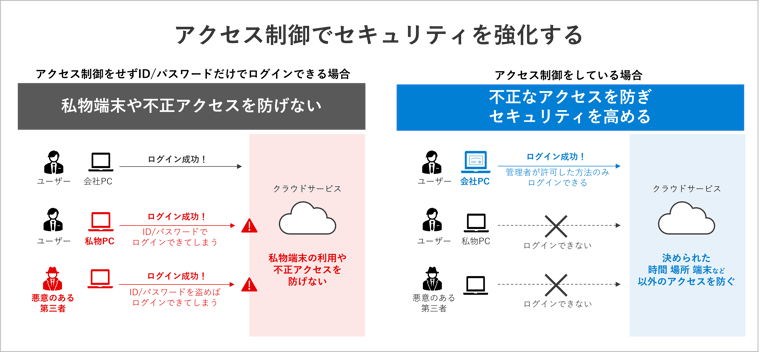

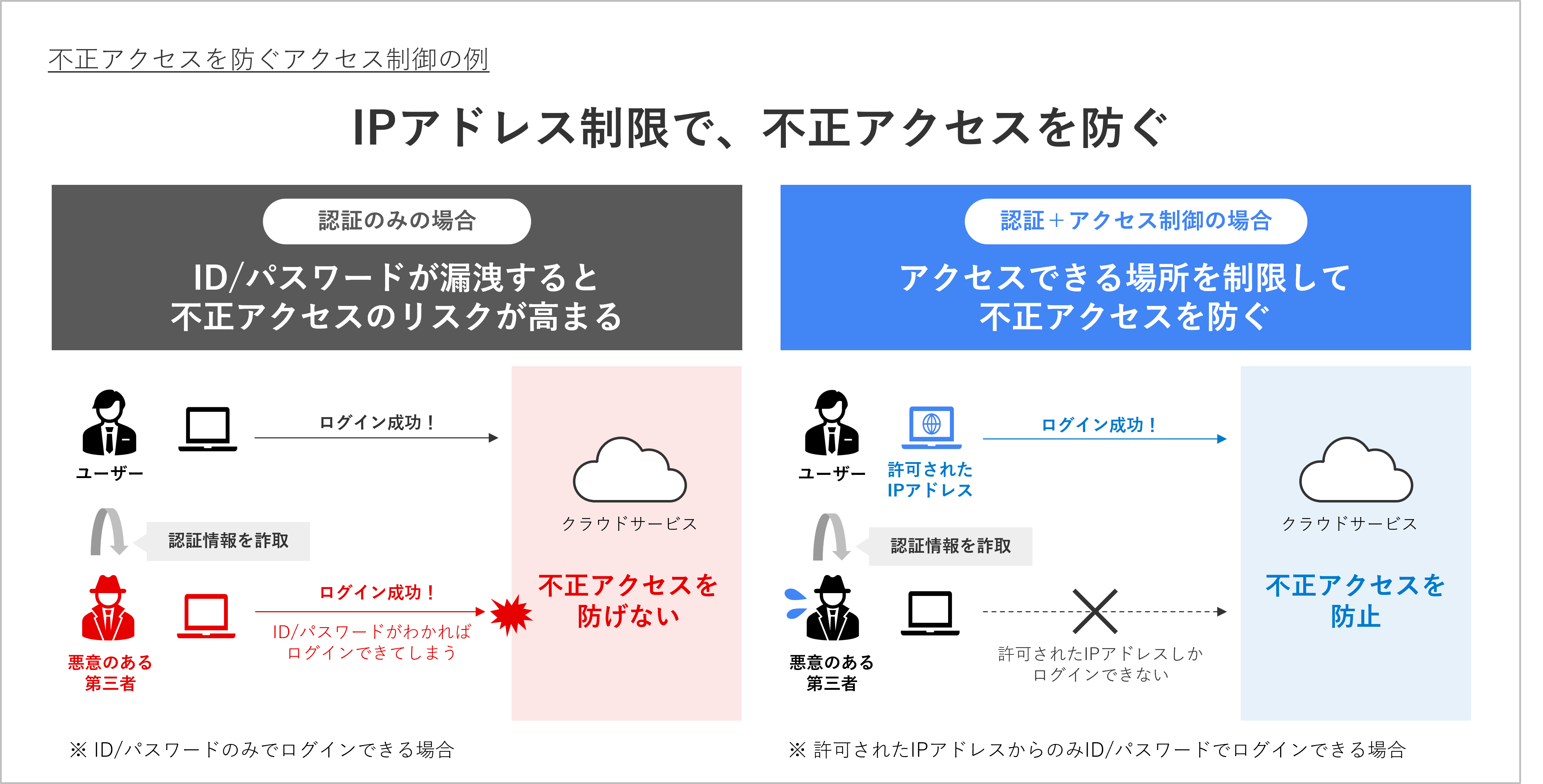

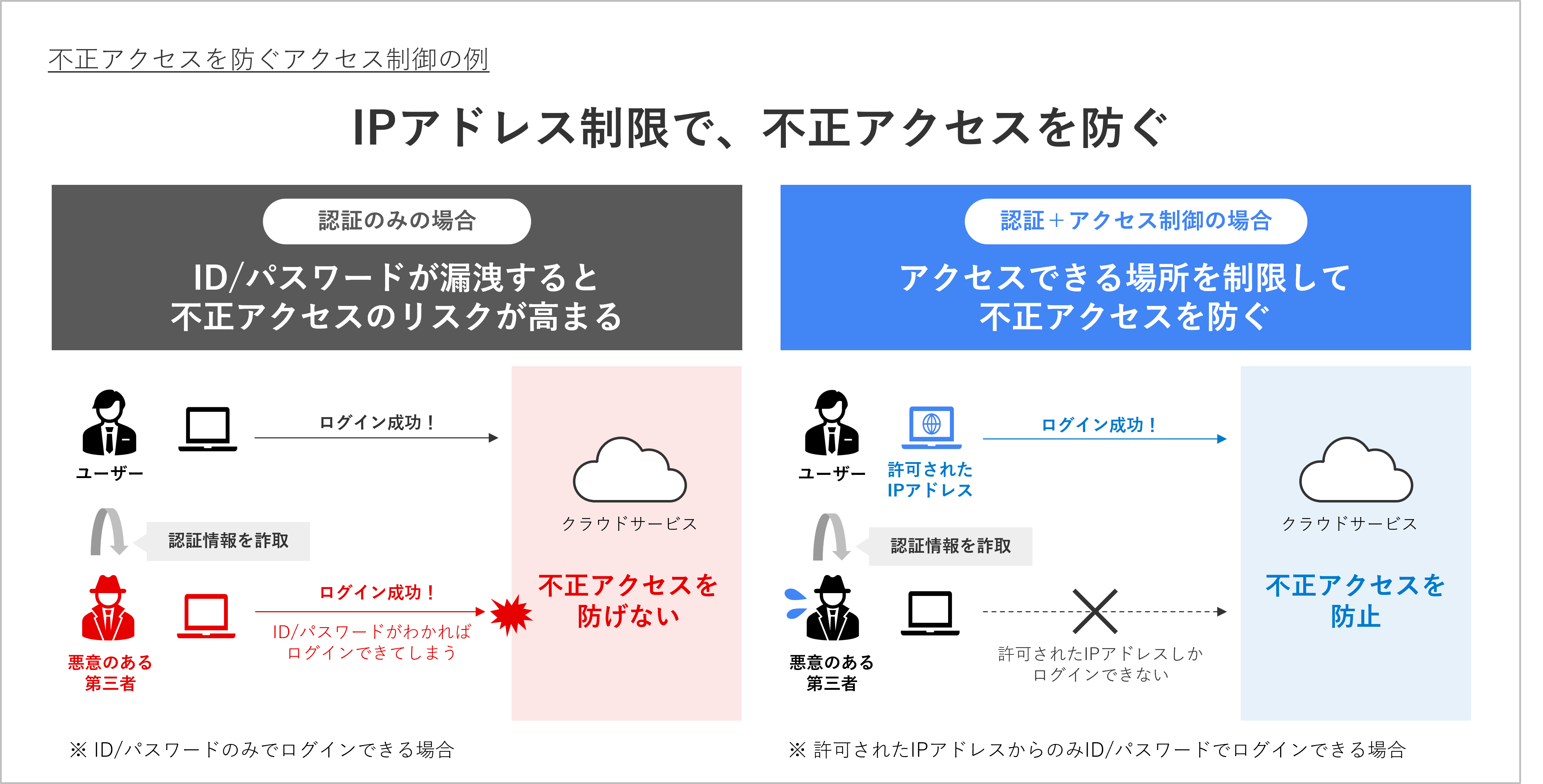

認証のみを行いクラウドサービスにアクセスしている場合、悪意のある社外の人物にID/パスワードなどの認証情報を窃取され、不正アクセスされるリスクがあります。

アクセス制御を行うことで、万が一認証情報を知られてしまった場合も、アクセスを防ぐことができます。例えば、アクセスできる場所をIPアドレスで制限しておけば、ID/パスワードがわかっても許可されているIPアドレス以外からはアクセスできません。認証だけでなく、アクセス制御をあわせて行うことでセキュリティを高められます。

アクセス制御によるセキュリティ対策はこちらをご参照ください

>>ダウンロード資料「アクセス制御の必要性」<<

私物端末の不正利用とは、会社の許可を得ずに無断で業務システムに私物端末(パソコンやスマートフォン、タブレットなど)でアクセスすることなどを指します。システム管理部門が関知していない端末による業務システムへのアクセスは不正利用に該当します。

クラウドサービスが今ほど普及する前は、オフィスからしかアクセスできない業務システムを利用する企業が多くあり、オフィスで会社が支給したパソコンを使って仕事をする環境でした。現在は、在宅勤務などの働き方の多様化に伴い、オフィス以外の場所でも仕事ができるようクラウドサービスを利用する企業が増えています。

クラウドサービスは、ログイン画面が常にインターネットに公開され、誰もがアクセスできます。そのため、適切にアクセス制御を設定しなければ、ログイン情報を使って業務用のクラウドサービスにアクセスできてしまいます。たとえ会社のルールを「会社支給パソコンだけで業務用クラウドサービスを利用すること」と定めていたとしても、システム上で制限できなければ、私物のスマートフォンなどからもクラウドサービスにアクセスできます。このように、クラウドサービスを適切に管理できなければ、不正利用が発生しやすい環境が生まれてしまいます。

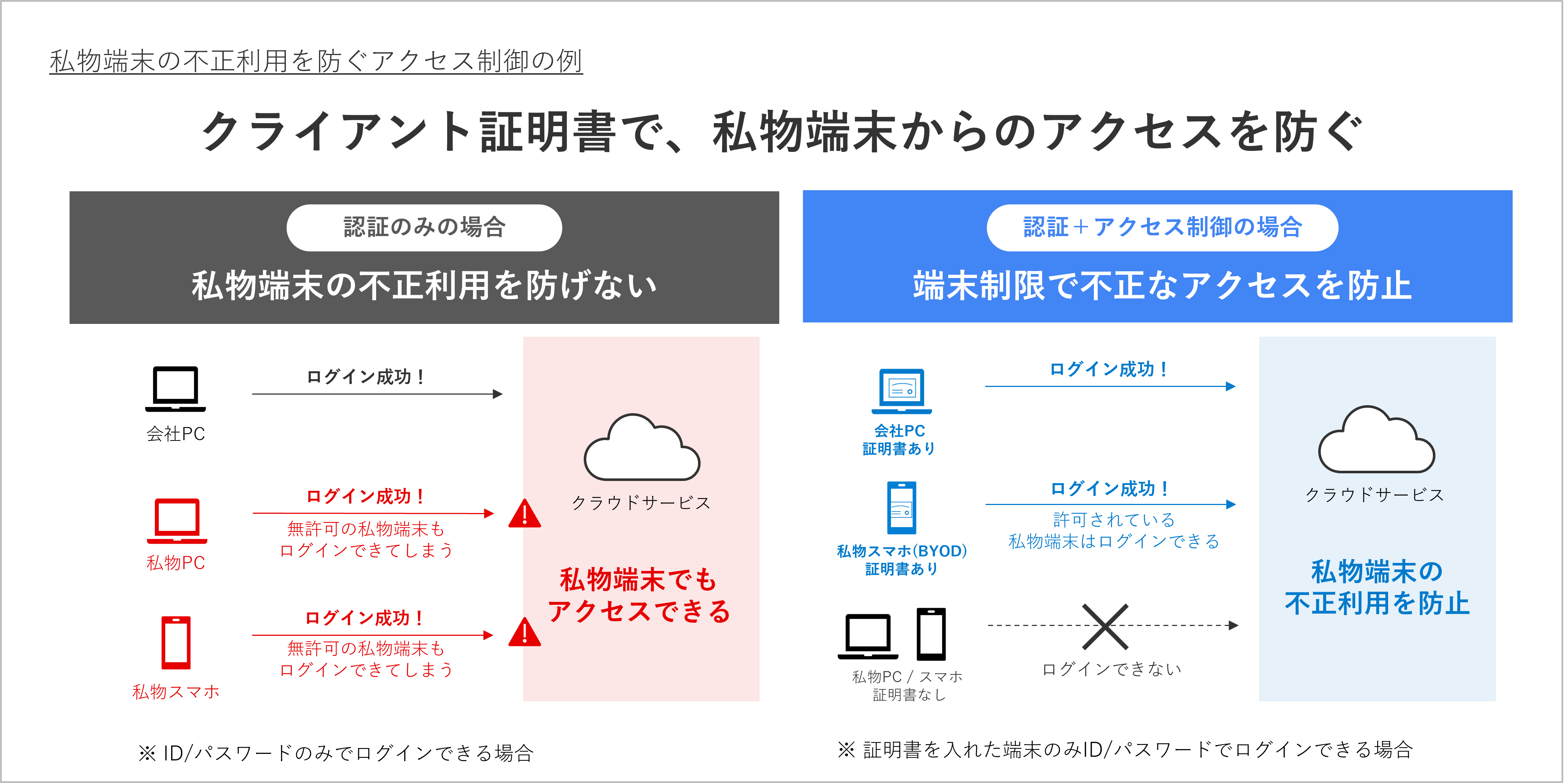

不正利用を放置すると、情報漏洩のリスクが高まります。会社が管理する支給端末は、ソフトウェアのアップデートなどのセキュリティ設定を適切に管理できる一方で、私物端末の管理は所有者に委ねられます。適切な管理がされず、古いOSやソフトウェアを使い続けることでシステムの脆弱性を狙ったサイバー攻撃などの被害を受けてしまったり、スクリーンロックが未設定であれば端末紛失時に情報が漏洩する可能性があります。このような事件が発生した場合、不正利用を行った従業員個人の問題だけに留まらず、企業の社会的責任を問われる場合があります。そのため、企業では業務で使用するクラウドサービスは許可された端末だけが利用できる仕組みを取り入れる必要があります。

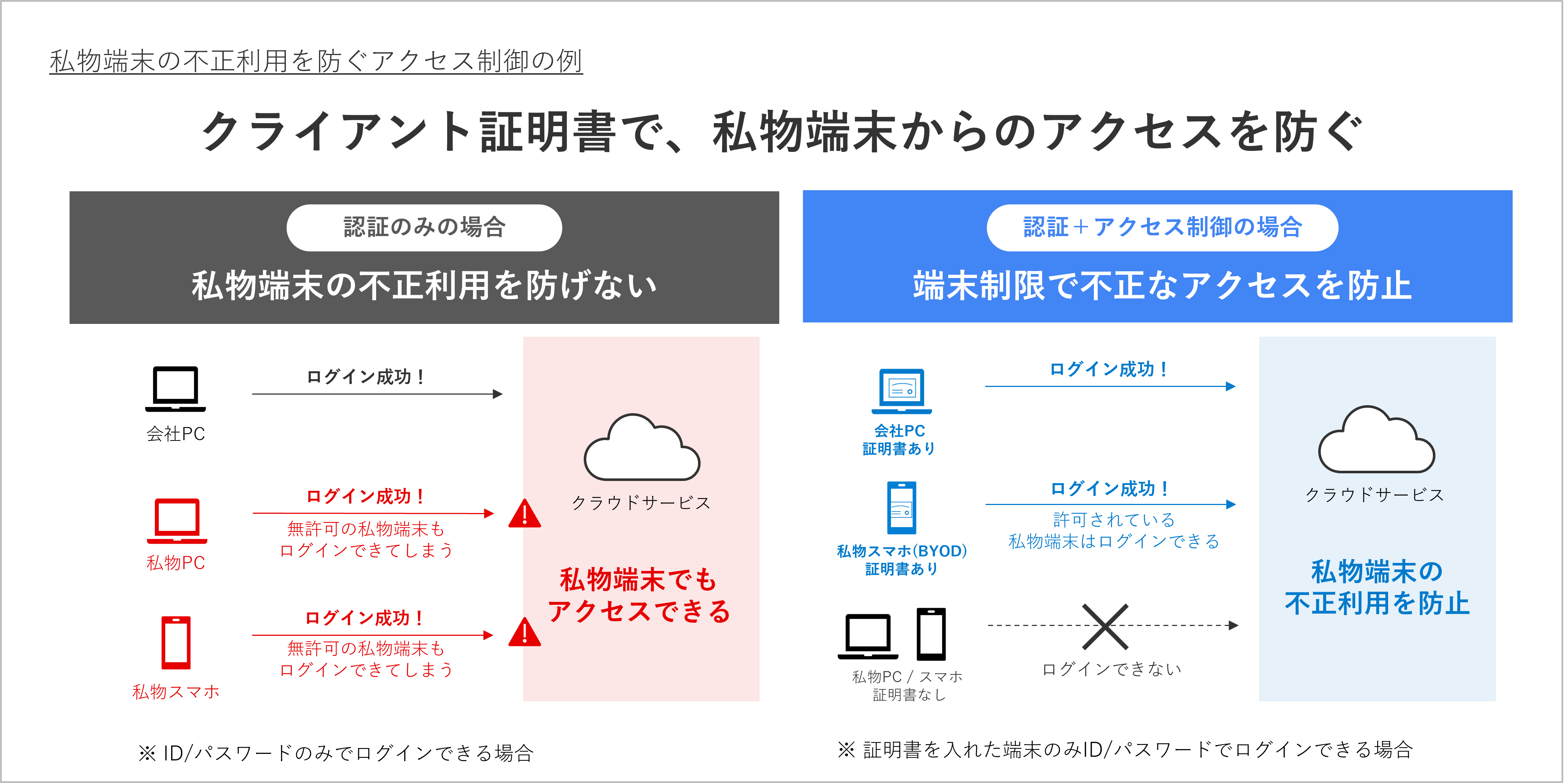

しかし、会社が管理する端末をすべての従業員に支給することが難しいケースもあり、一部の企業では、従業員の私物端末の業務利用を許可しています。例えば、顧客とやり取りする営業部にはパソコンとスマートフォンが支給される一方で、それ以外の部署にはパソコンのみが支給され、外出先でチャット等を確認する場合には私物端末の利用が許可されているなどのケースです。このような私物端末の業務利用はBYOD(Bring Your Own Device)と呼ばれ、利用には管理者の許可が必要です。そのため、管理者が許可した端末かを区別できる仕組みを取り入れる必要があります。

アクセス制御は、クラウドサービスにアクセスできる時間や場所、端末など管理者が許可した方法以外のアクセスを防ぐことができます。例えば、業務利用を許可する端末に「クライアント証明書」をダウンロードして、この証明書を持っている端末だけに利用を許可するアクセス制御の設定をすることで、証明書を持たない端末からのアクセスを防ぐことができます。

「クライアント証明書」を利用した端末制限はこちらをご参照ください

>>ダウンロード資料「証明書認証とOTA配布でセキュリティを強化しよう」<<

アクセス制御とともに多要素認証を導入することで、より認証を強化できます。多要素認証は、ID/パスワード認証やワンタイムパスワード認証、生体認証(顔認証、指紋認証)など複数の要素を組み合わせて認証を行います。アクセス制御でアクセス方法を制限し、多要素認証で厳密な認証を行うことで、さらに不正アクセスをされづらくなります。

アクセス制御の設定時にクラウドサービスとシングルサインオン連携を行うため、サービスごとに認証を行う必要は無く、ログインは1回で済みます。複数要素の認証を行っても従業員のログイン負担は少ないため、IDaaSを導入することでセキュリティ強化と利便性向上を両立できます。

セシオスが提供するIDaaS「SeciossLink」では、アクセス制御に加えさまざまな認証方式による多要素認証を設定でき、さらなるセキュリティ強化を実現できます。

SSO・多要素認証の詳細はこちらをご参照ください

>>ブログ「シングルサインオン(SSO)とは?初心者にもわかりやすく解説」<<

>>ブログ「多要素認証はなぜ必要?パスワード認証のリスクと対策」<<

アクセス制御を行うためには、アクセス制御機能を持つ認証システム(IDaaS)を導入する必要があります。ここでは、IDaaS導入の流れとともにアクセス制御を設定する際に必要なことを解説します。

利用中のサービスや、これから利用したいサービスなど、アクセス制御の設定を行いたいクラウドサービスをリストアップしましょう。

アクセス制御は、利用したいサービスをIDaaSでシングルサインオン(SSO)連携して設定します。導入するIDaaSを選定する際、連携するクラウドサービス数によって契約ライセンスが異なる場合もあるため、漏れがないように洗い出しましょう。

クラウドサービスに対して誰にどんな方法でのアクセスを許可するかを決めるため、組織における情報セキュリティの方針であるセキュリティポリシーを確認します。自社のセキュリティポリシーに準拠するよう、アクセス制御を設定する必要があります。

要件(叶えたいこと)を確認する際はこちらをご参照ください

>>ブログ「IDaaS導入を成功させるコツとは?トライアル前に必要な事前準備」<<

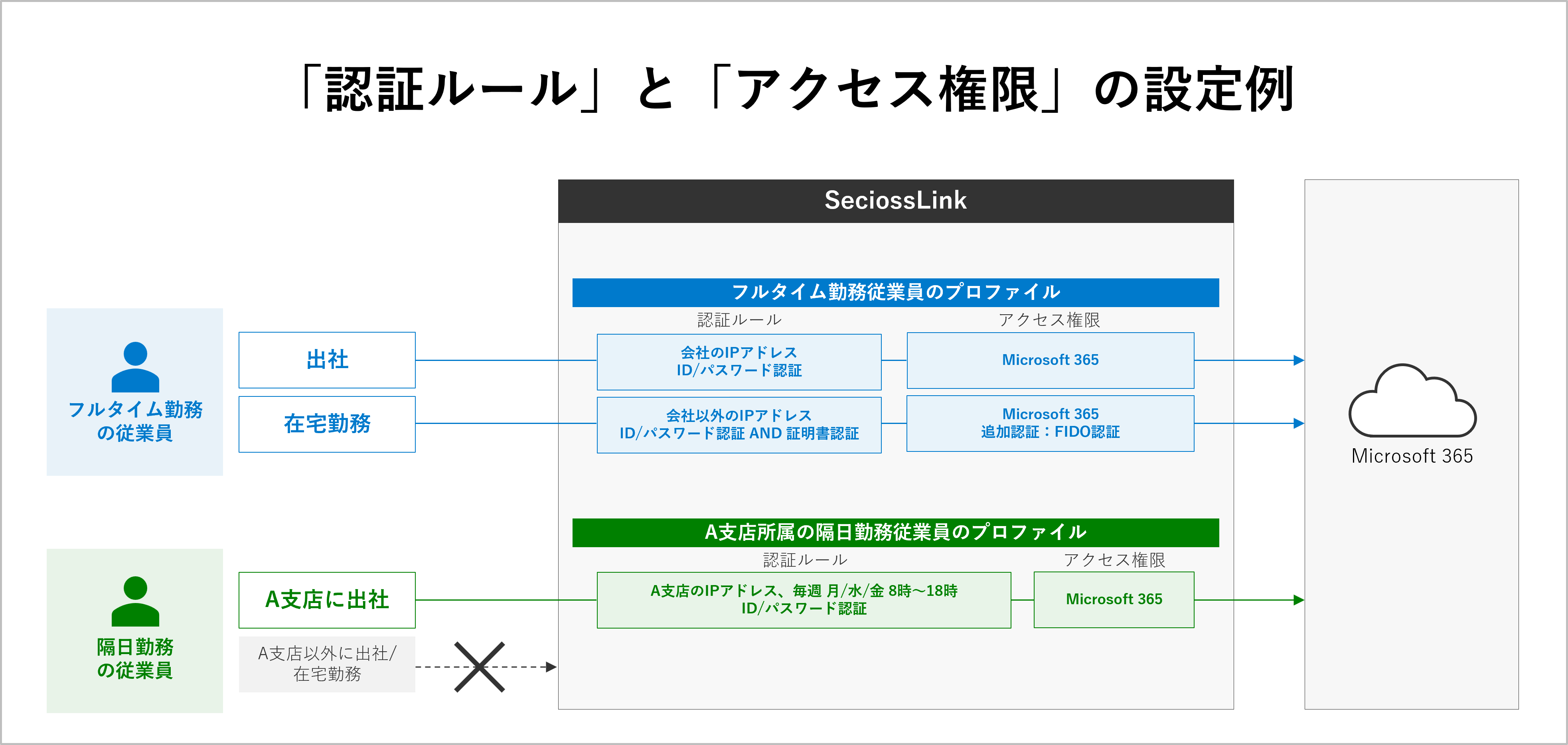

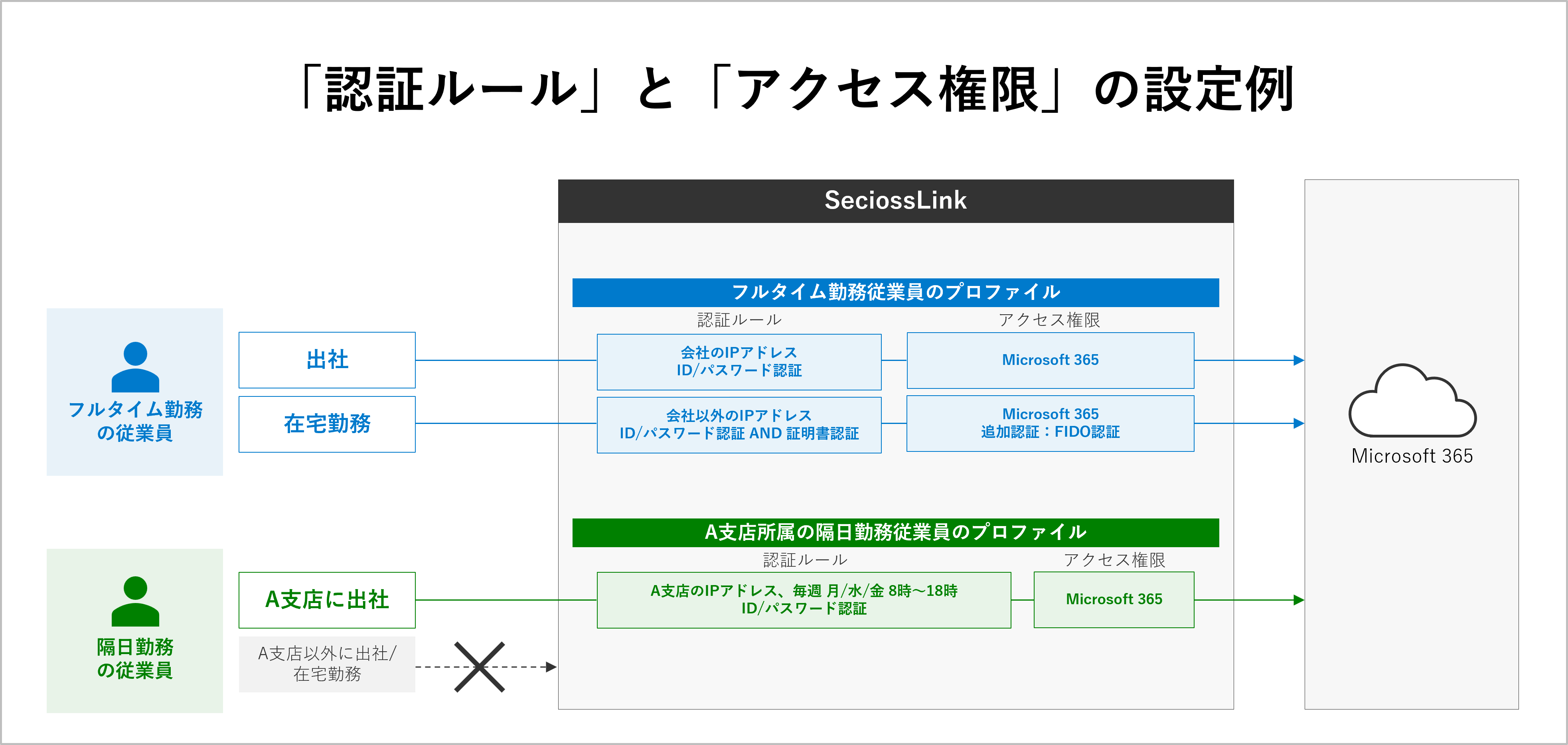

アクセス制御を含めた認証機能を持つIDaaS「SeciossLink」では、「認証ルール」と「アクセス権限」の大きく2つのルールを設定することで、組織(企業)のセキュリティポリシーに準拠した設定が可能です。

SeciossLinkのアクセス制御機能では、アクセスする時間や場所、端末などを対象に組織にフィットする柔軟なルール設定ができます。ルールの適用はユーザー単位以外にも、グループ・組織・プロファイル単位など、組織にあわせた運用が可能です。

SeciossLinkでは、「認証ルール」で誰の操作によるログインかを確認し、「アクセス権限」で該当のクラウドサービスにアクセスする権利があるのかを確認します。認証ルールとアクセス権限、それぞれにアクセスする時間や場所、端末などのアクセス制御を設定することができます。

例えば、出社時と在宅勤務時で、認証方式を変えることもできます。認証ルールでアクセスする場所を確認し、事前に登録しておいた会社のIPアドレスからのアクセスかどうかを確認することで、社外(在宅勤務時)のアクセスの場合は追加認証を求める、といった設定も可能です。

SeciossLinkで設定できるアクセス制御機能はこちらをご参照ください

>>ダウンロード資料「アクセス制御の必要性」<<

アクセス制御を行う(SSO連携する)クラウドサービスとセキュリティルールを決めたら、どのIDaaSを導入するか検討します。事前に確認した要件を叶えられそうなIDaaSを選定し、検証環境で実際に設定を行いましょう。

検証時に準備するべきことはこちらをご参照ください

>>ブログ「IDaaS導入を成功させるコツとは?トライアル前に必要な事前準備」<<

なお、IDaaSの多くはクラウドサービスであるため、要件によっては希望する実装が難しい場合があります。その場合には、オンプレミスのソフトウェア製品も検討してみるとよいでしょう。

セシオスのオンプレミス型認証・アクセス制御ソフトウェアはこちらをご参照ください

>>製品ページ「SSOソフトウェア:Secioss Access Manager Enterprise(SAME)」<<

導入したIDaaSに利用したいクラウドサービスを連携し、事前に決めておいたアクセス制御のルールに基づいて設定を行い、運用を開始しましょう。

企業内外のセキュリティ強化に有効なアクセス制御ですが、単にIDaaSを導入して設定さえ行えばよいというわけではありません。設定する上で、留意しなければならない点を解説します。

アクセス制御は、利用したいクラウドサービスをIDaaSでシングルサインオン(SSO)連携して利用します。

Microsoft 365やGoogle Workspaceなど、シングルサインオン連携が可能なサービスは多くありますが、連携できないサービスも一部あります。また、サービス自体はシングルサインオン連携に対応していたとしても、契約しているサービスのプランによってはそのままでは利用できずプランアップが必要な場合もあります。

そのため、アクセス制御を行いたいサービスがシングルサインオン連携できるかを事前に確認しておきましょう。

SeciossLinkで連携可能なサービスはこちらをご参照ください

>>SeciossLinkの連携サービス<<

アクセス制御は、クラウドサービスを利用する従業員の職務や勤務体系に合った制限を行わないと、必要な場面で必要なサービスにアクセスできず、業務が滞る可能性があります。例えば、国内からのアクセスのみ許可している場合、アクセス制御の設定を変更せず海外出張に行った場合は出張先からアクセスができない状況に陥ります。そのため、海外出張時はサービス管理者に申請を行い事前に設定を変更しておくなど、対応フローも含めて検討する必要があります。

必要な場面でサービスが利用できない状況を避けるため、アクセス制御を設定する際は事前にすり合わせを行い、実際の運用も踏まえた設定と対応フローの策定を行いましょう。

2つ目の留意点とも関連しますが、アクセス権限の設定によっては、従業員がクラウドサービスにアクセスできない状況が発生します。例えば、管理者が許可したパソコンからのアクセスのみ許可している場合、そのパソコンが故障するとログインできなくなる可能性が考えられます。

そのような状況に備え、管理者は対応方法を事前に検討しておく必要があります。

アクセス制御は、アクセスできる方法を制限することで、不正アクセスや端末の不正利用などのリスクへの対策につながり、セキュリティを強化することができます。セシオスが提供するIDaaS「SeciossLink」は、利用したいクラウドサービスとシングルサインオン連携することで、アクセス制御が可能です。また、セシオスならオンプレミスのソフトウェア製品も提供しておりますので、IDaaSでは実装が難しい組織独自の要件がある場合にも、最適な提案が可能です。アクセス制御に関するお悩みや実現したいことがございましたら、まずはセシオスにご相談ください。

※ 警察庁「不正アクセス行為の発生状況及びアクセス制御機能に関する技術の研究開発の状況」